Aplicações

Apresentamos aqui algumas aplicações do AcessoSeguro, subdivididas conforme o tipo de benefício proposto. Outras aplicações podem ser concebidas, auxiliando a padronização de procedimentos de identificação de pessoas ou controle de atividades.

Controle de acesso (Horus)

Múltiplas câmeras podem ser ativadas em qualquer combinação de três funções distintas: (1) Controle de visitas (portaria); (2) Auto identificação; e (3) Monitoramento de segurança. Funcionalidades de consulta/aprovação, envio de notificações e alarmes via celular foram incluídas, assim como níveis de acesso distintos para operadores, e infraestrutura necessária para privacidade de dados pessoais.

Características gerais:

- Funcionamento em tempo real, com até 4 câmeras conectadas simultaneamente. Suporte a Webcams, DVRs, e câmeras IP

- Algorítmos de reconhecimento facial e detecção de veículos e pessoas, utilizam tecnologias reconhecidas de mercado

- Controle de entrada e saída de pessoas, incluindo identificação, solicitação de aprovações, cadastramento de visitantes e alarmes

- Detecção de presença de pessoas e veículos em áreas restritas

- Cadastramento de condôminos, prestadores, visitantes, e demais pessoas envolvidas

- Leitura de placas veiculares e associação a veículos previamente cadastrados (em breve!)

- Suporte à LGPD, com uso de bases de dados criptografadas. Todo o processamento de imagens é realizado nas instalações do cliente, sem o uso de serviços subcontratados

- Instalação simples, com reaproveitamento de infraestrutura já existente

- Três modos de operação, que podem ser ativados individualmente para cada câmera: (1) Controle de visitas/portaria; (2) Auto identificação; e (3) Monitoramento de ambientes

Para conhecer os detalhes sobre Modos de Operação, Instalação, e Comercialização, clique no botão abaixo:

APLICAÇÕES

-

Portarias de condomínios e empresas

☆ Controle de entradas e saídas de condôminos, prestadores, funcionários, etc

☆ Recebimento de entregas, com envio de mensagens de notificação

☆ Controle de veículos

Benefícios

✓ Uso de identificação facial

✓ Comunicação com condôminos via APP para aprovação, mensagens

✓ Aproveitamento da infraestrutura de câmeras existente

✓ Privacidade de dados pessoais (LGPD)

-

Monitoramento de ambientes

☆ Detecção e rastreamento de pessoas e veículos

☆ Identificação facial, leitura de placas veiculares (em breve)

☆ Geração de alarmes relacionados à presença e/ou ausência de pessoas identificadas

☆ Geração de alarmes relacionados ao comportamento e/ou contagem de veículos ou pessoas

Benefícios

✓ Apoio à operação de monitoramento de segurança

✓ Localização rápida de pessoas, em ambientes com várias dependências físicas

✓ Controle de movimentação interna de veículos

✓ Leitura automatizada de vídeos de segurança, e geração de relatórios

-

Controle de presença

☆ Concessão de acessos a eventos, com base em listas de pessoas pré-cadastradas ("convidados")

☆ Auto identificação de pessoas pré-autorizadas, combinando reconhecimento facial com leitura de QRCode

Benefícios

✓ Controle de presença e/ou ausência, em locais de acesso restrito

✓ Agilização do procedimento de liberação de entrada, para visitantes frequentes

Detecção de Fraudes

A identificação de pessoas é uma etapa importante na prevenção de fraudes. Apresentamos duas modalidades: (1) uso de dispositivos móveis, que podem ser customizados conforme a necessidade, e (2) uso do navegador, que age de forma completamente não intrusiva, e é útil em casos em que há comunicação direta via web.

MODO 1: USO DE APLICATIVOS MÓVEIS

Entregadores, prestadores de serviços, representantes de vendas, durante suas atividades diárias fornecem sua identificação facial, preenchem formulários, coletam imagens e vídeos agregados à localização geográfica. As atividades são acompanhadas em tempo real. É prevista a customização para situação de uso.

Características:

- Apresentação de "lista de atividades" específica para o cliente, que são atualizadas dinamicamente

- Atividades proveem suporte para coleta de: Verificação facial, localização, formulários, imagens, QR Codes, assinaturas e outros, conforme a necessidade

- Existe suporte para cadastramento facial de terceiros (ex: cadastramento de visitantes), se necessário. A verificação facial do próprio usuário é utilizada para autenticação do apontamento

- Os tipos de dados coletados são específicos para cada atividade. Campos de formulários são flexíveis, e podem ser adaptados mesmo após o início da operação

- Permite o envio automático de localização, de forma periódica

- Suporte ao envio de mensagens para usuários, via aplicativo (síncrono) ou SMS (assíncrono)

- Visualização de linha do tempo de atividades realizadas

- Visualização de mapa de deslocamento

- Compatível com todos os modelos de smartphones. A instalação é leve, e não requer AppStore ou GooglePlay (tecnologia PWA)

- Compatível com o uso em browsers de computadores de mesa (ex: portarias para cadastramento de visitantes)

- Exportação de dados coletados em formato solicitado pelo cliente

- Centralização dos dados coletados por todos os dispositivos em uma base única, que poderá ser instalada na infraestrutura do cliente para preservação da privacidade. Toda a operação é contida internamente, sem dependência de serviços/APIs providas por terceiros

EXEMPLOS DE USO

-

Controle de atividades hospitalares

☆ Seção Encaminhamento: Pessoas são cadastradas pelo agente de saúde através de imagem facial e obtenção de dados básicos (cadastrais e/ou anamnese)

☆ Seção Procedimentos Médicos: A identidade do paciente é verificada, para (1) obtenção de autorização do plano de saúde; (2) informação da realização do exame específico

☆ Seção Recursos Hospitalares: A identidade do usuário é verificada para (1) solicitação de recursos, (2) recebimento, (3) uso, (4) dispensa, e (5) informação de disponibilidade de equipe médica, equipamentos, leitos, materiais, transporte, etc

☆ Seção Notificação de Eventos: Apontam-se ocorrências como faltas, remanejamentos, imprevistos e outras

Nota: Exemplo ilustrativo

-

Controle de entregas

☆ Seção Na garagem: A identidade do motorista/usuário é verificada, e são capturadas imagens das mercadorias e/ou documentos

☆ Seção Durante o trajeto: Além do apontamento de ocorrências e pontos de parada, periodicamente a localização é enviada de forma automática

☆ Seção No cliente: Notificações de chegada, entrega, e aceite são formalizadas e documentadas

Nota: Exemplo ilustrativo

MODO 2: USO DE EXTENSÃO DO NAVEGADOR

Situações de vídeo conferência, em que navegadores web são usados para comunicação com beneficiários, associados ou clientes potenciais, podem ser tratadas de forma não intrusiva. Ou seja, não há alterações na infraestrutura existente, e a operação do processo de identificação é intuitiva.

Características:

- Módulo do cliente é instalado como uma extensão do Chrome, sem necessidade de integração ao ecosistema de softwares corporativos

- Captura facial realizada a partir do próprio navegador, e não é restrita a imagens de vídeo conferência. Qualquer tela apresentada pode ser capturada e utilizada para identificação

- Verificação facial baseada em "face match", em que um código de identificação é também requerido (ex: CPF). Confronta-se a imagem facial com aquela que consta na base de dados

- Base de dados é instalada nas dependências do cliente, que irá alimentá-la com informações próprias

- Autenticação requerida dos usuários. Permite o rastreamento de operações realizadas, aprovações e reprovações

- Opção para cadastramento de pessoas durante a operação de verificação. Pessoas que não constam na base são agregadas com a anuência do operador

- Suporte para imagens que contenham várias faces. A face com maior semelhança àquela prevista pelo código de identificação será avaliada

- Painel com relação de identificações faciais realizadas por operador

- Exportação de dados coletados em formato solicitado pelo cliente

- Possibilidade de integração com aplicativos do cliente, via Web API

APLICAÇÕES

-

Recebimento de visitas técnicas ou entregas

☆ Cliente acompanha o trajeto de chegada

☆ Cliente identifica o funcionário

☆ Cliente preenche dados, e avalia o serviço

Benefícios

✓ Melhoria da segurança relacionada a prestadores de serviço

✓ Empresa obtém nível de satisfação, e gerencia operação -

Transporte e entrega de mercadorias

☆ Transportador aponta atividade de carga, incluindo auto identificação, notas fiscais, considerações

☆ Transportador aponta pontos de passagem, paradas, entregas e demais ocorrências

☆ Transportador coleta assinatura do cliente, após a confirmação da entregaBenefícios

✓ Cliente recebe expectativa de chegada, através de notificações e trajeto

✓ Transportador e fornecedor controlam a aderência da entrega ao planejamento -

Representante de vendas

☆ Representante recebe lista de lojas que serão visitadas

☆ Ao chegar na loja, representante se identifica, e preenche formulário com itens de controle

☆ Ao sair da loja, representante envia imagens pertinentes, e preenche laudo com argumentaçõesBenefícios

✓ Transparência no controle de visitas de representantes, e resultados observados

✓ Garantia comprovável que visitas foram realizadas conforme previsto

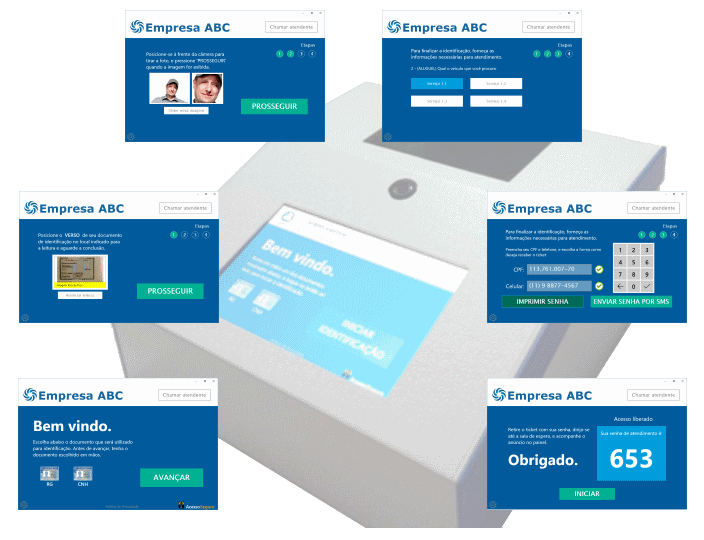

Quiosques de Auto Serviço

O próprio visitante fornece suas informações pessoais, tais como documentos, crachás, e intenção da visita. Após a validação, é encaminhado para atendimento.

Características:

- Passos de atendimento, apresentação visual, e detalhes do funcionamento podem ser definidos conforme as necessidades de uso

- Suporta leitura facial, captura imagens de documentos (CPF, RG, RNE, crachás, carteiras de planos de saúde, etc), coleta de impressões digitais, e campos de formulário

- Validação facial com base na foto contida no documento

- Coleta de informações contidas no documento, via OCR, além de assinatura, foto, impressão digital

- Geração de alarmes, notificações, liberações de acesso, senhas para atendimento, mensagens de orientação e tickets impressos

- Integração com dispositivos (ex: catracas), e bases de dados externas

- Consolidação de dados provenientes de vários dispositivos em uma base única

- Visualização de linha do tempo de atividades realizadas

APLICAÇÕES

-

Entrada em repartições e agências

☆ O visitante apresenta seus documentos, e indica a finalidade da visita ☆ Ao sucesso da verificação, obtém a liberação, orientação de entrada e/ou senha de atendimentoBenefícios

✓ Padronização do procedimento que atualmente é realizado de maneira informal ✓ Validação da semelhança entre a foto no documento e o visitante ✓ Coleta integral das informações do documento de identificação -

Liberação de consultas médicas de planos de saúde (anti fraude)

☆ Ao buscar atendimento, o paciente apresenta a carteira do plano de saúde

☆ A foto do titular do plano é usada para comparação facial

Benefícios

✓ Prevenção contra fraude de uso indevido de planos de saúde

✓ Simplificação do controle de frequência de uso, eliminando a dependência de repasses de dados

-

Aprovação de pagamentos com cartão (anti fraude)

☆ O cliente apresenta o cartão, e confirma os dados da compra

☆ A liberação ocorre após a verificação facial, que utiliza foto contida em cadastro

Benefícios

✓ Prevenção de fraude relacionada ao uso de cartões extraviados

✓ Associação direta da pessoa à compra com cartão de crédito facilita a justificativa do estorno bancário, em caso de fraude

Outras Aplicações

A plataforma existente suporta também aplicações específicas, já que permite que os algorítmos originais sejam substituídos.

-

Leitura de vídeos e imagens

☆ Identificação de pessoas, veículos, e textos contidos em vídeo, para relatório tabular

☆ Linha do tempo mostra tempos inicial e final de cada elemento encontrado

☆ Imagens relevantes constam no relatório

☆ Índice para pesquisa

☆ Alimentação também a partir de imagens avulsas, além de vídeos

☆ Geração de PDF para arquivamento

☆ Opcionalmente, gravação na base de dados, para operação conjunta com dados colhidos em tempo realBenefícios

✓ Evita-se o descarte total das informações, após o período de retenção

✓ Digitalização de informações provenientes de outras fontes, para centralização da base de dados -

Projetos específicos

Exemplos de aplicações de visão computacional, que são compatíveis com a plataforma AcessoSeguro, são:

☆ Detecção de poses corporais, das mãos e direção facial

☆ Detecção e mensuração de objetos

☆ Rastreamento de pessoas ou objetos

☆ Contagem de ocorrências ou passagens

☆ Detecção e leitura de trechos de texto livre

☆ ...Benefícios

✓ Facilidade de implantação em ambiente corporativo, devido ao reuso de arquitetura modular já testada

✓ Integração com painel administrativo AcessoSeguro, além da base de dados e intraestrutura de integração